0.1.Лекция 1. ИТ-сервис – основа деятельности современной ИС службы

0.1.1.1.1 Понятие ИТ-сервиса

Системы управления информационными технологиями (ИТ) предприятий и организаций (далее по тексту используется термин "предприятие") являются достаточно сложными, поскольку требуется учет интересов множества участников, вовлеченных в создание и использование ИТ-ресурсов (спонсоров создания информационной системы, конечных пользователей и разработчиков).

Понятие "информационные технологии" является общеупотребительным, в то же время отсутствует общепризнанное определение этого понятия. Мы будем придерживаться определения, данного в энциклопедии Wikipedia (en.wikipedia.org/wiki/Main_Page): " Информационные технологии (ИТ), или информационные и коммуникационные технологии (ИКТ), — это технологии, применяемые для обработки информации. В частности, они используют компьютеры и программное обеспечение для преобразования, хранения, защиты, передачи и извлечения информации в любом месте и в любое время " [1]. С учетом этого определения ИТ-менеджмент охватывает управление всеми компьютерными и коммуникационными ресурсами предприятия. Его основная задача состоит в создании и поддержании в работоспособном состоянии приложений и инфраструктуры, на которой они исполняются. Подобный менеджмент можно разделить на три уровня: операционный, тактический и стратегический. На стратегическом уровне обеспечивается установление соответствия между информационными функциями системы и ее контентом, что сводится к атрибуции задач на поле информационной политики, определению содержания информационных функций и ИТ-поддержке. На операционном и тактическом уровнях ИТ-менеджмента должны обеспечиваться заданные уровни работоспособности и надежности эксплуатации приложений информационной системы (ИС) на продолжении всего жизненного цикла системы.

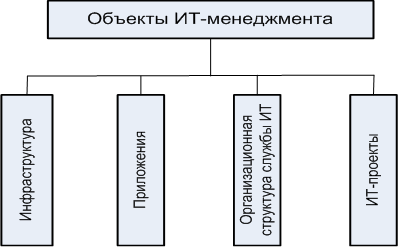

Создание системы управления ИТ, как и любой другой системы управления, предполагает определение управляемых объектов и управляющих воздействий (рис. 1.1).

Рис. 1.1. Объекты информационного менеджмента

Объектами ИТ-менеджмента являются:

- инфраструктура;

- приложения;

- организационная структура службы ИТ;

- ИТ-проекты.

Инфраструктура ИТ включает техническое и системное программное обеспечение. Техническое обеспечение ИТ состоит из серверов, персональных компьютеров, систем хранения данных, сети и коммуникационных приложений. Программное обеспечение характеризуется операционными системами, инструментальными средами разработки, программами поддержки ИТ-менеджмента и средствами обеспечения информационной безопасности.

Приложения обеспечивают поддержку бизнес-процессов предприятия и работоспособность отдельных автоматизированных рабочих мест.

Организационная структура службы ИТ определяет состав подразделений, распределение между ними функций и задач. Служба ИТ должна обеспечивать разработку, ввод в действие и эксплуатацию информационной системы посредством координированных действий, которые обеспечивают непрерывность функционирования существующей системы в соответствии с согласованными правилами и процедурами на протяжении жизненного цикла ИТ.

ИТ-проекты представляют собой проекты внедрения новых информационных систем, а также модернизацию существующих. При этом модернизация (изменения, дополнения) рассматривается как результат действий, выполненных по запросу и относящихся к функциональным или нефункциональным требованиям, которые не были специфицированы изначально, при разработке и внедрении системы.

В настоящее время бизнес характеризуется высокой динамикой (слияния, поглощения, смена стратегических целей). Это обуславливает тот факт, что информационные системы предприятий находятся в условиях постоянных изменений, вызванных следующими факторами:

- перемены как внутри предприятий, так и в окружающей среде;

- развитие технологий, появление принципиально новых технических решений;

- появление новых информационных технологий;

- социальные изменения.

Кроме того, современное состояние бизнеса в отношении информационных технологий характеризуется достаточно жестким контролем инвестиций, выделяемых на ИТ, и возросшими требованиями к ИТ со стороны бизнеса. С учетом этого, на первый план выходят требования к информационным системам, которые определяют систему информационного менеджмента, способную видоизменять ИТ предприятия или организации синхронно с изменением бизнеса [2]. В соответствии с этими требованиями основная роль ИТ на предприятии определяется как информационное обслуживание её подразделений с целью повышения эффективности бизнеса. Информационное обслуживание бизнеса состоит в предоставлении информационных сервисов (ИТ-сервисов) заданного качества подразделениям предприятия.

ИТ-сервис в корпоративной среде – это ИТ-услуга, которую ИТ-подразделение (департамент, отдел, служба) или внешний провайдер предоставляет бизнес-подразделениям предприятия для поддержки их бизнес-процессов.

Примерами корпоративных ИТ-сервисов могут быть электронная почта, сетевая инфраструктура, системы хранения данных, бизнес-приложения (начисление заработной платы, формирование счетов), бизнес-функции (списание/начисление денежных средств на счете клиента).

Набор ИТ-сервисов, необходимых организации, индивидуален и в значительной степени зависит от отрасли, размеров организации, уровня автоматизации, квалификации персонала, стратегии развития и т. п. Корпоративные ИТ-сервисы можно разбить на три большие группы:

- поддержка ИТ-инфраструктуры;

- поддержка бизнес-приложений;

- поддержка пользователей.

В общем случае ИТ-сервис характеризуется рядом параметров [3]:

- функциональность;

- время обслуживания;

- доступность;

- надежность;

- производительность;

- конфиденциальность;

- масштаб;

- затраты.

Функциональность определяет решаемую задачу (информатизацию бизнес-операции, бизнес-функции, бизнес-процесса) и предметную область её использования.

Время обслуживания определяет период времени, в течение которого ИТ-подразделение поддерживает данный сервис, т.е. несет ответственность за его непрерывное функционирование. Время обслуживания измеряется долей суток и долей календарной недели, в течение которых ИТ-подразделение поддерживает ИТ-сервис. Например, время обслуживания 24x7 означает, что ИТ-сервис поддерживается 24 часа в сутки 7 дней в неделю, 8x5 - 5 дней в неделю по рабочим дням по 8 часов в день, т.е. в течение рабочего дня.

Доступность определяет долю согласованного времени обслуживания, которая измеряется в процентах, и характеризует в течение какого времени ИТ-сервис доступен;. Например, доступность 95% при согласованном времени обслуживания 8x5 означает, что сервис простаивает 2 часа в неделю (5% от 40 часов).

Надежность определяется средним временем наработки на отказ ИТ-сервиса, т.е. средним периодом времени между двумя сбоями в предоставлении ИТ-сервиса. Например, если в условиях предыдущего примера (время обслуживания 8x5, доступность 95%) в неделю в среднем происходит два сбоя ИТ-сервиса, среднее время наработки на отказ составляет 19 часов.

Производительность характеризует способность информационной системы соответствовать требованиям своевременности. Для различных ИТ-сервисов показателями производительности могут быть время реакции (время выполнения бизнес-транзакции) или пропускная способность системы. Например, при задании времени реакции системы пользователь может потребовать чтобы время проводки по счету клиента было не более 5 сек., а при задании производительности – количество транзакций по счету клиента было не менее 20 в течении 1 часа т.е. 20 транзакции/ч. Для задания производительности ИТ-сервиса следует использовать бизнес-операции (бизнес-функции), существенные для конечного пользователя, - ввод документов, подготовку отчетов и т.д.

Конфиденциальность определяет вероятность несанкционированного доступа к данным и/или их несанкционированное изменение. Количественные измерения данного показателя обычно не проводятся. Вместо этого ИС, обеспечивающие ИТ-сервис, классифицируются по степени конфиденциальности. Принадлежность ИС к тому или иному классу подтверждается независимой сертификацией. Конфиденциальность ИТ-сервиса в целом определяется классом безопасности наиболее слабой из обеспечивающих сервис ИС, а также корректируется с учетом качества инструкций для конечных пользователей и их обучения.

Масштаб характеризует объем и сложность работ по поддержке ИТ-сервиса. Единого измерителя масштаба не существует, к его показателям относятся число рабочих мест, количество удаленных сайтов, сложность используемых приложений и т.п.

Затраты - стоимость всей совокупности ресурсов, вовлеченных в сопровождение ИТ-сервиса, а также потерь от простоев ИТ-сервиса. В ресурсы включаются стоимость оборудования, ПО, используемых ресурсов СКС и каналов связи, внешних услуг, заработная плата сотрудников организации (включая связанные с ней расходы) и т.д.

Параметры сервиса определяются не только свойствами ИС, которые его обеспечивают. Существенное значение имеет качество работы самой службы ИС, а также уровень регламентации деятельности службы ИС и конечных пользователей ИТ-сервисов.

Важным фактором эффективности деятельности службы ИС является инструментальная поддержка автоматизации процессов управления информационными технологиями предприятия, которая в значительной степени может способствовать снижению затрат на управление и мониторинг ИС с целью предоставления ИТ-сервисов требуемого качества.

0.1.2.1.2 Функциональные области управления службой ИС

Информационная система предприятия предназначена для информационной поддержки бизнес-процессов.

В наши дни основой успешного бизнеса является бесперебойное функционирование информационных систем, обеспечивающих конкурентоспособность и прибыльность компании. Основная задача службы ИС - обеспечение бизнес-процессов информационным обслуживанием заданного качества с использованием соответствующих информационных технологий. Поддержка информационных процессов осуществляется посредством ИТ-сервисов с заданными характеристиками.

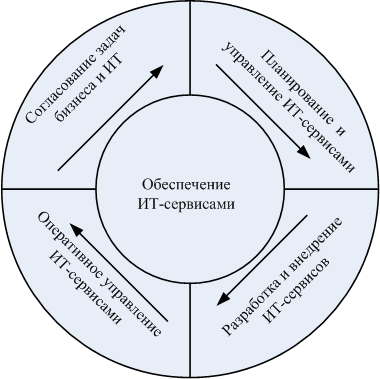

Служба ИС предприятия, как правило, организует свою работу по четырем функциональным направлениям [3]:

- планирование и организация;

- разработка, приобретение и внедрение;

- предоставление и сопровождение ИТ-сервиса;

- мониторинг.

В рамках направления "Планирование и организация" решаются задачи разработки стратегии в области ИТ, координации развития ИТ организации, планирования ресурсов службы ИС (бюджет, человеческие ресурсы, внешние услуги и др.), управления рисками, управления качеством.

Основная задача направления "Разработка, приобретение и внедрение" - внедрение новых ИС.

Функциональное направление "Предоставление и сопровождение сервиса ИТ" обеспечивает формализацию требований подразделений-заказчиков к ИТ-сервисам, согласование требований к сервисам с соответствующими ресурсами службы ИС и предоставление конечным пользователям сервисов ИТ, соответствующих согласованным требованиям.

Основная задача направления "Мониторинг" - аудит процессов службы ИС.

Организационная структура службы ИС зависит от многих факторов:

- масштаб службы ИС - более крупные службы ИС обычно имеют более сложную и разветвленную организацией структуру;

- отраслевую принадлежность, с которой связано наличие или, напротив, отсутствие определенных структурных подразделений;

- распределение организации по территории - наличие территориально удаленных подразделений и филиалов существенно меняет организационную структуру службы ИС.

Этот перечень отнюдь не исчерпывающий, в него входят и другие факторы, например состав используемых в организации ИС.

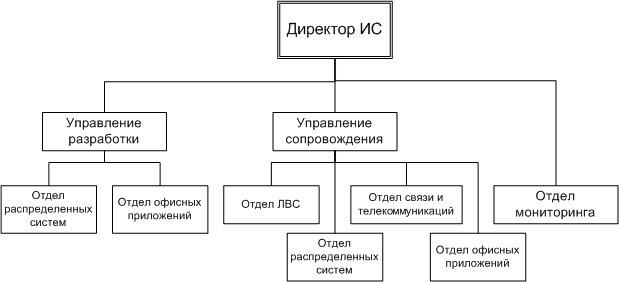

Для малых предприятий организационная структура службы ИС, описанная в [3], представлена на рис. 1.2.

Функции планирования в ней выполняются руководителем службы ИС. Именно по этой причине такая структура пригодна только для службы ИС небольшого размера - в более крупных службах ИС объем работ по планированию требует обособления отдельных функций планирования.

Рис. 1.2. Пример плоской структуры службы ИС

Непосредственно подчиняются директору ИС управление разработкой, выполняющее функции разработки, приобретения и внедрения информационных систем, и управление сопровождением, выполняющее функции предоставления и сопровождения ИТ-сервисов. Организационное разделение разработки и эксплуатации имеет принципиальное значение. Успешная эксплуатация ИС в течение сколько-нибудь длительного времени возможна лишь тогда, когда она не требует постоянного вмешательства разработчика. Это обеспечивается соблюдением существующих методологий разработки и тестирования ИС, а также надлежащей пользовательской и эксплуатационной документацией. Тестирование ИС и документации на нее на соответствие требованиям устойчивой эксплуатации обеспечивается в ходе передачи системы в эксплуатацию. Этот процесс и определяет важность разделения двух функциональных направлений. Передача ИС от одного управления службы ИС другому, равноправному первому, обеспечивает всестороннее тестирование созданной ИС и документации на нее. Напротив, внутри одного управления передача в эксплуатацию осуществляется обычно формально, с учетом возможности последующих доработок. Таким образом, во втором случае качество эксплуатируемой ИС обычно оказывается ниже.

В рамках процесса разработки одна и та же группа - проектная команда, подчиненная одному руководителю, - должна последовательно выполнить все функции процесса разработки применительно к определенной ИС. Следовательно, распределение функций разработки по различным подразделениям не имеет смысла. Напротив, имеет смысл выделить различные проектные группы для различных видов ИС, требующих от сотрудников различных знаний и навыков.

В результате в нашем примере выделены два отдела разработки - отдел офисных систем и отдел распределенных систем. Офисные системы представляют собой разработки в среде пакета MS Office, распределенные системы - многопользовательские системы, специализированные для выполнения отдельных задач. В малых организациях типичным примером таких задач и соответственно ИС являются бухгалтерские системы. Отдел офисных систем решает задачи "малой автоматизации" задач пользователей в среде MS Office. Отдел распределенных систем занимается внедрением бухгалтерской системы, а после того как внедрение завершено, расширением ее функциональности - внедрением дополнительных модулей, написанием отчетов и других программ в среде данной распределенной системы. Наконец, в штате управления разработкой необходим хотя бы один менеджер проектов. В простейшем случае им может быть руководитель управления разработкой, однако совмещение этих двух позиций может стать узким местом проектов этого управления. Таким образом, директор ИС должен отслеживать ситуацию с управлением проектами и при необходимости расширить управление разработкой за счет одного или нескольких менеджеров проектов.

В управлении сопровождением выделяют группы специалистов сходной квалификационной базы. Отделами, состоящими из сотрудников сходной квалификации, проще управлять, поскольку однородность упрощает найм персонала, диспетчирование работ, бюджетирование и др. Типичный набор отделов в управлении сопровождением в плоской структуре включает отдел ЛВС (локальной вычислительной сети), отдел распределенных систем, отдел связи и телекоммуникаций, отдел офисных приложений. Первый отдел осуществляет поддержку локальной сети, включая сервер и его ОС, второй - поддержку распределенных систем, например бухгалтерской, третий - связь, телефонизацию и доступ в Интернет, четвертый - поддержку оборудования рабочих мест - компьютеров, принтеров и т.д., а также офисных приложений.

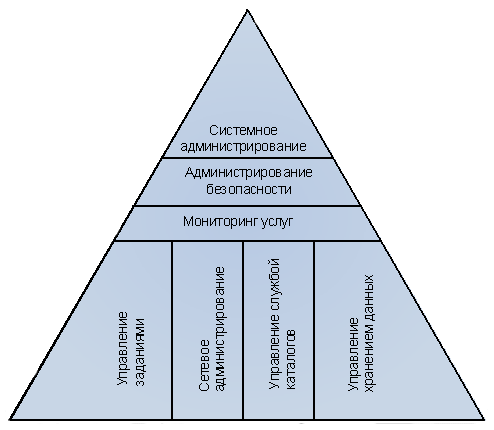

Функции мониторинга в плоской структуре выполняет отдел мониторинга ( Service Desk ), непосредственно подчиненный директору ИС. В этот отдел поступают сообщения пользователей об инцидентах, он же сообщает об инциденте соответствующим отделам службы сопровождения и контролирует ход работ по разрешению инцидента. Наконец, в этом отделе накапливается большой объем статистики инцидентов и времени их разрешения. Функции мониторинга более высокого уровня - контроль планов работ, графиков проектов, бюджета службы ИС в целом и отдельных ее подразделений - выполняет директор ИС.

Увеличение размера организации и объема работ службы ИС ведет к усложнению её организационной структуры. В этом случае могут применяться развернутые и дивизиональные структуры службы ИС.

Функциональная модель управления и основанная на ней организационная структура службы ИС длительное время представляли собой основной и единственный подход к управлению в этой области. Однако со временем выявился ряд ограничений функционального подхода, снижавших эффективность управления службой ИС.

Функции службы ИС должны обеспечивать создание конечного продукта - ИТ-сервисов, поддерживающих выполнение определенных бизнес-процессов.

Функциональность ИТ-сервиса затрагивает большое количество функций службы ИС. На этапе планирования ИТ-сервиса функциональность согласовывается со стратегией, стандартами и планами в рамках стратегических функций службы ИС: контролируется соответствие создаваемого сервиса ИТ-стратегии предприятия, принятым стандартам и нормам службы ИТ, а также наличие средств в бюджете предприятия. На этапе разработки и внедрения функциональность ИТ-сервиса обеспечивается всеми функциями направления разработки и внедрения. Наконец, на этапе эксплуатации ИТ-сервиса функциональность обеспечивается управлением данными, оборудованием и системным программным обеспечением и поддержкой конечных пользователей. Соответствующие функции отдела сопровождения и эксплуатации обеспечивают учет связанных с сопровождением ИТ-сервиса расходов, а функции отдела мониторинга - соблюдение условий соглашений между заказчиком и службой ИС, с одной стороны, и службой ИС и внешними поставщиками - с другой.

Время обслуживания, доступность, надежность и производительность сервиса определяется в ходе согласования требований к ИТ-сервису с заказчиком и далее контролируется функциями мониторинга. Обеспечиваются эти параметры функциями поддержки конечных пользователей (устранение возникших сбоев) и управления данными, оборудованием и системным ПО (предотвращение возникновения сбоев и/или снижение их количества). Данные по производительности операций, существенных для конечного пользователя, могут быть получены на основании статистики использования прикладных систем.

Конфиденциальность ИТ-сервиса на этапе планирования формулируется в рамках функции определения политики безопасности отдельных сервисов. На этапе создания ИТ-сервиса в рамках функций разработки, приобретения и внедрения сервиса реализуется необходимая инфраструктура безопасности - разделение полномочий на доступ к операциям и документам, присвоение прав пользователям, шифрование данных и т.д. Наконец, на этапе эксплуатации сервиса осуществляются обучение пользователей и контроль выполнения требований безопасности на рабочих местах конечных пользователей.

Масштаб сервиса определяется на этапе планирования сервиса в рамках функции планирования сервиса ИТ. Если некие сервисы ИТ реализуются совместно в рамках общего проекта, эти сервисы должны планироваться совместно. Обеспечение доступа к ИТ-сервису на всех серверах и рабочих местах реализуется в рамках функций приобретения, разработки и внедрения. Изменения масштаба сервиса контролируются в рамках функций планирования и организации.

Цена ИТ-сервиса определяется в процессе планирования сервиса. На этапе разработки и внедрения ИТ-сервиса контролируется выполнение бюджета соответствующего проекта и уточняется сумма первоначальных затрат на приобретение и/или разработку и внедрение. На этапе эксплуатации контролируется величина текущих затрат на сервис и их соответствие бюджету организации.

Таким образом, между функциями службы ИС и параметрами ИТ-сервиса нет прямого и однозначного соответствия. Качество ИТ-сервиса в целом и каждый параметр сервиса ИТ в частности определяются несколькими функциями ИТ. Одна и та же функция службы также может относиться к нескольким сервисам ИТ или даже ко всем сервисам ИТ, существующим в организации. Это обстоятельство создает для управления службой ИС, организованной по чисто функциональному принципу, целый ряд проблем.

Во-первых, обеспечение конечного результата - качества ИТ-сервиса - требует координации различных функций службы ИС. В ряде случаев эту координацию может осуществить вышестоящий руководитель. Однако многие задачи по такой координации требуют полномочий высокого уровня, вплоть до уровня директора ИТ. В результате руководители высокого уровня оказываются перегруженными большим потоком задач, не имеющих отношения к их постоянной деятельности и непосредственным обязанностям.

Во-вторых, управление подразумевает ответственность, и коль скоро параметры сервиса определяют качество последнего, следует назначить лиц, ответственных за эти параметры. При этом сфера ответственности не должна превышать полномочий ответственного лица. Из проведенного анализа прямо следует, что в целом содержание, доступность, надежность, производительность и конфиденциальность ИТ-сервиса находятся исключительно в сфере полномочий директора ИТ. Такой объем обязанностей директора ИТ возможен в плоской структуре службы ИС, но абсолютно нереалистичен для развернутой или дивизиональной структуры. В результате лицо, ответственное за качество сервиса, при функциональной организации службы ИС отсутствует.

В-третьих, проблемой является "точка контакта" - телефон и/или адрес электронной почты, по которому следует обращаться в случае необходимости. Наличие такой "точки контакта" особенно удобно в случае возникновения у пользователя потребности в новом или измененном ИТ-сервисе, а также при необходимости сообщить о сбое. При этом "точка контакта" может быть использована не только для регистрации запроса пользователя, но и для обработки его - назначения запроса специалисту, контроля хода выполнения работ, информации пользователя. Однако в функциональной организации эту дополнительную обработку организовать затруднительно. Специалисты, обрабатывающие запрос пользователя, не находятся в подчинении службы мониторинга (Service Desk) и не ответственны перед этой службой.

Таким образом, функциональная организация обеспечивает лишь текущую деятельность службы ИС, а не решение всех необходимых управленческих задач. С точки зрения обеспечения конечного результата - ИТ-сервиса необходимого качества - основными проблемами являются:

- координация функций;

- трудности обеспечения ответственности;

- трудности обеспечения единой "точки контакта".

Эти трудности успешно преодолеваются при процессном подходе к управлению службой ИС.

Процесс подразумевает наличие цели, критерия результата, ресурсов и определенной последовательности работ (т.е. шагов процесса). Применительно к процессам службы ИТ целью является предоставление заказчику ИТ-сервиса приемлемого уровня качества. Эта общая задача может быть разделена на две более частных:

- определение и согласование параметров ИТ-сервиса;

- обеспечение соответствия фактических параметров ИТ-сервиса достигнутым соглашениям.

Каждая из этих целей, в свою очередь, распадается на несколько целей следующего порядка, каждой из которых соответствует свой процесс.

Управление процессами предполагает следующие шаги:

- определение цели процесса и показателей достижения этой цели (количественных или качественных);

- назначение ответственного за процесс, задачей которого является достижение цели процесса;

- регламентация процесса в целом и составляющих его работ;

- при необходимости - автоматизация процесса посредством инструментальных средств, разработанных в самой организации либо закупленных извне.

Проблемы ответственности за результат процесса и координации разрешается в явном виде посредством назначения ответственного лица – менеджера процесса. Проблема единой "точки контакта" также вполне разрешима в рамках регламента процесса, обязательного для всех сотрудников службы ИС независимо от их функционального подчинения.

Управление процессами изменяет лишь управленческие функции службы ИС, не затрагивая функции собственно разработки и сопровождения ИТ-сервисов. Изменения состоят в систематическом целенаправленном решении задач координации функций в ходе выполнения процессов службы ИС. Для этого достаточно формализовать соответствующий процесс, т.е. назначить менеджера процесса, определить роли участников процесса и установить правила его выполнения, т.е. последовательность выполнения операций процесса, обязанности в рамках ролей, правила эскалации и т.д.

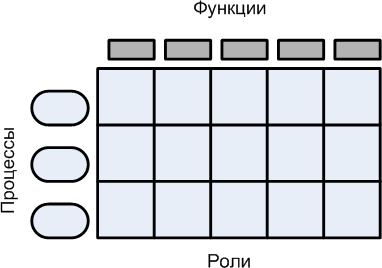

Как следствие переход к процессной модели управления обычно не требует ни дополнительного персонала, ни изменений в организационной структуре. Участники процесса выполняют свои должностные обязанности в рамках существующей организационной структуры; часть этих обязанностей, относящаяся к данному процессу, формализована в виде ролей процесса. Если все процессы службы ИС формализованы, то совокупность ролей совпадает с должностными обязанностями сотрудника (рис. 1.3).

Рис. 1.3. Процессы, функции, роли в процессной модели управления

В такой системе менеджер процесса является начальником без подчиненных: он координирует деятельность не подчиненных ему сотрудников, относящихся к различным подразделениям существующей организационной структуры. Сам менеджер процесса тоже имеет должность в рамках существующей организационной структуры.

Использование процессов в рамках существующей функциональной структуры весьма удобно. В ходе работы по этой схеме процессная модель и функциональная структура организации взаимодействуют между собой и усиливают преимущества друг друга.

Совместное использование обеих моделей также упрощает внедрение процессной модели. Процессная модель влияет не на полномочия функциональных менеджеров, а на формы осуществления этих полномочий. Процессные менеджеры принимают на себя задачу координации функций, которая в чисто функциональной модели решается на излишне высоком уровне.

Переход к процессной модели можно осуществить двумя путями:

- первый состоит в формализации опыта данной организации;

- второй предполагает использование передового опыта управления службой ИС, который реализован в типовых моделях бизнес-процессов этой службы.

На сегодняшний день общей методологической основой таких моделей является подход ITIL/ITSM, основанный на сборе и систематизации передовой практики управления службой ИС в течение последних 20 лет.

Использование типовых моделей бизнес-процессов службы ИС имеет целый ряд преимуществ.

Во-первых, типовая модель представляет в концентрированном виде опыт управления службой ИС в тысячах и даже десятках тысяч компаний. Соответственно, отказ от использования этого массива знаний по меньшей мере нецелесообразен.

Во-вторых, переход к процессной модели управления для всех задач службы ИС одновременно, в рамках одного проекта маловероятен. В этом случае процессная модель дает менеджеру образ будущего, который становится ориентиром в ходе отдельных шагов внедрения.

В-третьих, типовая модель процессов службы ИС всегда опирается на некую систему понятий, на некий язык. Использование этого языка значительно облегчает достижение взаимопонимания участников процесса.

В-четвертых, типовая модель процессов поддержана разработчиками программного обеспечения автоматизации управления службой ИС и инфраструктурой ИТ. В результате программное обеспечение реализует именно эти процессы. Реализация собственных процессов потребует разработки собственного ПО.

Наконец, стандартная модель процессов обычно внедряется во многих организациях. В результате образуется сообщество пользователей, которое является ценным источником информации по внедрению модели.

В данной теме были рассмотрены основные понятия ИТ-менеджмента, ИТ-сервиса, характеристики ИТ-сервиса, основы процессной модели управления ИС-службой в ее взаимосвязи с ИТ-сервисами, с одной стороны, и функциональной моделью - с другой.

0.1.3.1.3 Вопросы для самопроверки

- Поясните понятие ИТ-менеджмента.

- Перечислите основные объекты ИТ-менеджмента.

- Что определяет инфраструктура ИТ-предприятия?

- Чем обусловлены постоянные изменения в ИС предприятий?

- Поясните понятие "ИТ-сервис".

- Приведите примеры корпоративных ИТ-сервисов.

- Перечислите основные характеристики ИТ-сервисов.

- Как задается характеристика "время обслуживания" для ИТ-сервиса?

- Как задается характеристика "производительность" для ИТ-сервиса?

- Почему в организационной структуре службы ИС целесообразно выделять подразделения разработки и сопровождения ИС?

- Поясните основные функциональные направления службы ИС.

- Какие факторы влияют на организационную структуру службы ИС?

- Какая существует связь между функциями службы ИС и параметрами ИТ-сервиса?

- Какие возможны варианты перехода от функциональной к процессной модели службы ИС предприятия?

- Какие имеются преимущества использования типовых моделей бизнес-процессов службы ИС?

0.2.Лекция 2. ITIL/ITSM - концептуальная основа процессов ИС-службы

0.2.1.2.1 Общие сведения о библиотеке ITIL

В настоящее время ИТ-служба предприятия становится полноправным участником бизнеса, выступая в роли поставщика определенных услуг для бизнес-подразделений, а отношения между ними формализуются как отношения "поставщик услуг – потребитель услуг". Бизнес-подразделение формулирует свои требования к необходимому спектру услуг и их качеству, руководство предприятия определяет объем финансирования для выполнения этих требований, а подразделения ИТ-службы поддерживают и развивают информационную инфраструктуру предприятия таким образом, чтобы она была в состоянии обеспечить запрошенную услугу с заданным качеством.

Отражением трансформации роли и места ИТ-службы в структуре предприятий является концепция и модель управления качеством информационных услуг (Information Technology Service Management – ITSM, управление ИТ-услугами) [4]. Бизнес-процессы сегодня неразделимы с программными приложениями, техническими ресурсами и деятельностью персонала ИТ-служб, поэтому качество работы последних становится важнейшим фактором, определяющим эффективность деятельности предприятия в целом.

Модель ITSM является открытой для изменения со стороны пользователей и описывает совокупность процессов службы ИС. Это позволяет настраивать процессы ITSM для конкретного применения. Существует большое количество инструментальных средств, реализующих модели процессов ITSM, разработанных компаниями-консультантами и производителями программного обеспечения управления инфраструктурой ИТ. Модель ITSM не дает ИТ-менеджеру службы ИС однозначных рекомендаций как конкретно строить систему управления информационной инфраструктурой предприятия. В то же время концепция ITSM содержит модель типовых процессов службы ИС, понятийный аппарат, на основе которых целесообразно строить модели процессов для ИТ-службы.

Модель ITSM, разработанная в рамках проекта ITIL (IT Infrastructure Library - библиотека инфраструктуры информационных технологий, произносится как " айтил "), описывает процессный подход к предоставлению и поддержке ИТ-услуг [5], [6]. Данная модель получила наибольшую известность в силу того, что предоставление и поддержка ИТ-услуг является первичной задачей ИТ-службы предприятия.

В отличие от более традиционного функционального подхода к организации ИТ-службы, ITSM рекомендует сосредоточиться на клиенте и его потребностях, на ИТ-услугах, предоставляемых пользователю информационными технологиями, а не на них самих. При этом процессная организация предоставления услуг и наличие заранее оговоренных уровней параметров эффективности позволяет ИТ-службе предоставлять качественные ИТ-услуги, измерять и улучшать их качество.

По проекту ITIL была разработана библиотека, описывающая лучшие из применяемых на практике способов организации работы подразделений или компаний, занимающихся предоставлением услуг в области информационных технологий [5]. Множество частных и государственных компаний в разных странах мира, включая и Россию, добились значительных успехов в повышении качества ИТ-сервисов, следуя изложенным в ITIL рекомендациям и принципам. В настоящее время ITIL становится стандартом де-факто для ИТ.

Библиотека ITIL создавалась по заказу британского правительства. В настоящее время она издается британским правительственным агентством Office of Government Commerce и не является собственностью ни одной коммерческой организации. В семи томах библиотеки описан весь набор процессов, необходимых для того, чтобы обеспечить постоянное высокое качество ИТ-сервисов и повысить степень удовлетворенности пользователей. Следует отметить, что все эти процессы нацелены не просто на обеспечение бесперебойной работы компонент ИТ-инфраструктуры. В гораздо большей степени они нацелены на выполнение требований пользователя и заказчика.

Особенностью проекта является свобода использования его результатов:

- ограничений на использование нет;

- материалы модели могут быть использованы полностью или частично;

- модель может быть использована в точном соответствии с текстом книг ITIL либо адаптирована пользователем.

При этом модель сегодня является наиболее широко распространенным в мире подходом к управлению ИТ-сервисами. Она применима к организациям любого размера и любой отраслевой принадлежности.

Текущая версия библиотеки ITIL включает 7 книг по основным разделам управления ИТ-сервисами [6]:

- Service Delivery (предоставление услуг) – содержит описание типов ИТ-услуг, предоставляемых предприятием;

- Service Support (поддержка услуг) – представляет собой описание процессов, позволяющих обеспечить пользователям доступ к ИТ-услугам, необходимым для выполнения бизнес-задач;

- Information & Computing Technology Infrastructure Management (управление ИТ-инфраструктурой). В книге представлено общее описание методики организации работы ИТ-службы по управлению ИТ-инфраструктурой компании;

- Application Management (управление приложениями) указывает, как обеспечить соответствие программных приложений изменениям в потребностях бизнеса, а также рассматривает общий жизненный цикл приложений, включающий разработку, внедрение и сопровождение;

- The Business Perspective (бизнес-перспектива) – рассматривается, как работа ИТ-инфраструктуры может влиять на бизнес компании в целом;

- Planning to Implement Service Management (планирование внедрения управления услугами) – посвящена проблемам и задачам планирования, реализации и развития ITSM, необходимым для реализации поставленных целей;

- Security Management (управление безопасностью) – посвящена проблемам безопасности. В ней рассматриваются проблемы разграничения доступа к информации и ИТ-сервисам, особенности оценки, управления и противодействия рискам, инциденты, связанные с нарушением безопасности и способы реагирования на них.

В третьей, разрабатываемой версии библиотеки ITIL (проект ITIL Refresh), представлено пять книг, названия которых отражают жизненный цикл ИТ-услуг:

- "Стратегии обслуживания" (Service Strategies);

- "Проектирование услуг" (Service Design);

- "Внедрение услуг" (Service Introduction);

- "Оказание услуг" (Service Operation);

- "Непрерывное совершенствование услуг" (Continuous Service Improvement).

В Европе существуют два центра сертификации специалистов по модели ITIL/ITSM - EXIN (Нидерланды – Голландский Экзаменационный Институт) и ISEB (The Information Systems Examination Board – подразделение Британского Компьютерного Общества – British Computer Society). Внедрением процессов ITIL/ITSM и обучением занимается целый ряд компаний-консультантов. В России это Hewlett-Packard Consulting, "Ай-Теко", IT-Expert.

Модель ITIL/ITSM поддерживается более чем десятком программных продуктов и пакетов. Лидерами разработки программных инструментов управления ИТ-инфраструктурой являются: Hewlett-Packard, Computer Associated, IBM, BMC Software и Microsoft. Среди российских компаний, поставщиков программных систем автоматизации управления ИТ-услугами следует отметить компании СофтИнтегро и Итилиум.

Важным элементом инфраструктуры ITIL/ITSM являются так называемые ITSM-форумы. Эти форумы представляют собой сообщества пользователей модели, консультантов, внедряющих модель, и производителей инструментального программного обеспечения. Сообщество, как правило, имеет сайт в сети Интернет (например, ITSM ПОРТАЛ.RU), а также проводит конференции и другие мероприятия, обеспечивающие реальное общение участников. Так российское партнерство "Форум по ИТ Сервис-менеджменту" получило международную аккредитацию ITSMF и стало полноправным членом всемирного сообщества. ITSMF International представляет собой независимое сообщество профессионалов в области управления ИТ-услугами. Оно было создано в Великобритании в 1991 году и занимается пропагандой идей ITSM, разработкой стандартов в этой области и поддержкой обмена опытом в десятках стран мира. На сегодняшний день национальные отделения itSMF действуют уже в 41 стране мира. ITSMF Russia было образовано в 2005 году и на сегодняшний день объединяет около 200 представителей из более чем 45 российских компаний.

С более подробной информацией по библиотеке ITIL можно познакомиться на сайтах, приведенных в табл. 2.1, 2.2.

| Web-адрес | Описание |

|---|---|

| www.itil-officialsite.com/ | Оффициальный сайт ITIL |

| www.itil.org/en/index.php | Сайт на английском и немецком, общие сведения |

| www.itil.org.uk | Информация по ITL |

| www.pinkelephant.com | Компания - эксперт в области ITIL, создает ITIL v3 |

| www.itilmonkey.com/ | Статьи по ITIL |

| www.itilcommunity.com/ | Форум по ITIL |

| www.itilpedia.com/ | Ссылки и информация |

| www.itsm-portal.com/ | Статьи по ITIL |

| www.ogc.gov.uk | Статьи по ITIL |

| www.itservicetoday.com/ | Статьи по ITIL |

| manageengine.adventnet.com/ | Статьи о Service Desk |

| www.asktheserviceexpert.com/ | Статьи от Robin Yearsley |

| www.isoiec20000certification.com/ | Статьи ISO 20000 |

| www.itsmwatch.com | Статьи, форум |

| www.toolselector.com/ | Статьи, форум, ссылки и многое др. |

| www.bita-center.com/ | Cсылка на bita-сайт (business-to-it-allignment). |

| en.wikipedia.org/wiki/Itil | Новости, анонсы |

| www.itilsurvival.com | Много ссылок на платные ресурсы |

| www.becta.org.uk/fits | FITS - Framework for ICT Technical Support, построен на принципах ITIL |

| www.becta.org.uk/tsas/ | "Облегченная" ITIL, предназначенная для британских школ |

| www.itserviceblog.com/ | Блоги по тематике ITIL |

| en.itsmportal.net/ | Портал по ITSM (статьи, книги, советы, форум) |

| dritil.blogspot.com/ | Статьи и блоги по тематике ITIL |

| www.itilworx.com/ | Статьи по тематике ITIL |

| www.informit.com | IT Management Reference Guide |

| service.mirror42.com | Библиотека KPI |

| www.itservicetoday.com | Сайт об ITSM - IT Service Today; |

| Web-адрес | Описание |

|---|---|

| www.itsmportal.ru/ | Информационный портал по управлению ИТ |

| www.akmeev.ru/ | Сайт Руслана Акмеева, информация про MOF и ITIL, таблица взаимодействия процессов и ролей |

| easmf.ru/ | Евразийский форум по управлению сервисами |

| Форум по ITIL | |

| http://krylov.lib.ru/index.html | Страница Евгения Крылова, статьи по ITIL |

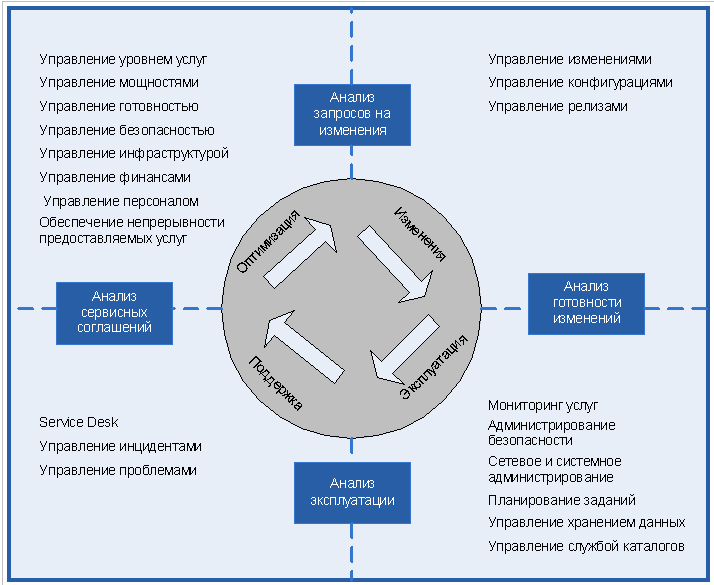

Внедрение методики управления ITSM – поэтапный процесс. Как показывает практика, решение первоочередных задач связано с рекомендациями, приведенными в первых книгах "Поддержка сервисов" и "Предоставление сервисов". Процессы группы предоставления сервисов считаются оперативными процессами, поскольку включают в себя повседневные функции ИТ-службы. Процессы группы поддержки сервисов относятся к тактическим, которые предназначены для обеспечения предоставления сервисов заданного качества.

0.2.2.2.2 Процессы поддержки ИТ-сервисов

Блок процессов поддержки ИТ-сервисов включает следующие процессы:

- управление инцидентами;

- управление проблемами;

- управление конфигурациями;

- управление изменениями;

- управление релизами.

Процесс управления инцидентами предназначен для обеспечения быстрого восстановления ИТ-сервиса. При этом инцидентом считается любое событие не являющееся частью нормального функционирования ИТ-сервиса. К инцидентам относятся, например, невозможность загрузить операционную систему, сбой электропитания, сбой жесткого диска на рабочей станции пользователя, появление компьютерного вируса в локальной сети офиса, отсутствие тонера или бумаги для печатающего устройства и т.д. Показателями качества реализации процесса являются:

- временная продолжительность инцидентов;

- число зарегистрированных инцидентов.

При реализации процесса должны выполняться следующие функции:

- прием запросов пользователей;

- регистрация инцидентов;

- категоризация инцидентов;

- приоритизация инцидентов;

- изоляция инцидентов;

- эскалация инцидентов;

- отслеживание развития инцидента;

- разрешение инцидентов;

- уведомление клиентов;

- закрытие инцидентов.

Необходимым элементом обеспечения эффективного функционирования процесса является создание службы поддержки пользователей (Help Desk), единой точки обращения по поводу различных ситуаций в ИТ-инфраструктуре, обработки и разрешении пользовательских запросов. Следует отметить, что роль службы поддержки пользователей в последнее время возрастает, что отражается в её модифицированном названии – Service Desk. Это говорит о том, что современные службы поддержки переориентируются с реактивного принципа работы, на проактивный, позволяющий анализировать ситуацию и предотвращать инциденты еще до их возникновения.

Для управления качеством процесса необходимо определить систему управления инцидентами, разработать управленческие отчеты и обеспечивать непрерывное улучшение процесса.

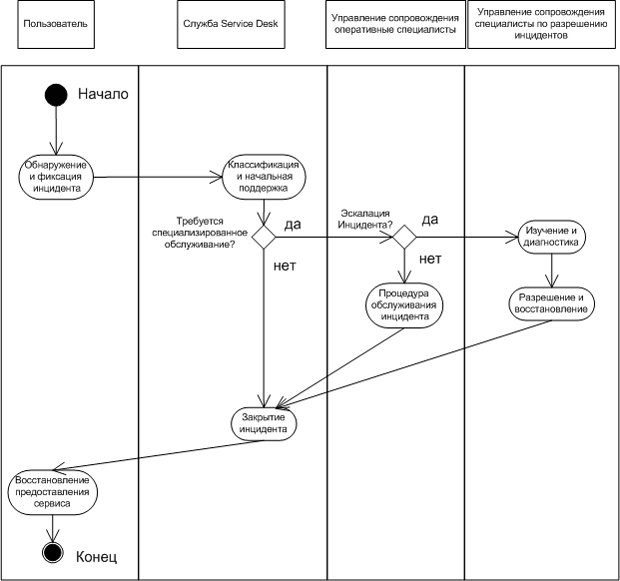

На рис. 2.1 приведена диаграмма активности для процесса Управление инцидентами. Пользователь ИТ-сервиса обнаруживает нарушение режима предоставления сервиса и обращается в Service Desk ИТ-службы. Сотрудник подразделения Service Desk фиксирует в регистрационном журнале инцидент, классифицирует его, определяет приоритет и при возможности осуществляет начальную поддержку. Например, при невозможности для пользователя корректно завершить транзакцию предлагается перезагрузить операционную систему и повторно провести транзакцию. Если начальной поддержки пользователю достаточно и не требуется специализированная поддержка, то осуществляется закрытие инцидента. Если необходимо специализированное обслуживание, то информация по инциденту передается в подразделение сопровождения ИТ-сервисов. В этом подразделении на основе базы знаний выясняется возможность устранения инцидента оперативным персоналом, т.е. нет необходимости эскалации инцидента на более высокий уровень обслуживания. В этом случае оперативный персонал реализует ранее документированную процедуру восстановления ИТ-сервиса.

увеличить изображение

Рис. 2.1. Диаграмма активности процесса управления инцидентами

Если для устранения инцидента отсутствует решение в базе знаний, то осуществляется эскалация на следующий уровень обслуживания, где специалисты высокого класса проводят изучение и диагностику инцидента, разрабатывают методы его устранения, восстановления заданной работоспособности ИТ-сервиса и пополняют базу знаний по инцидентам. После закрытия инцидента для пользователя предоставляется возможность доступа к ИТ-сервису с требуемыми показателями качества. Момент закрытия инцидента фиксируется в журнале службы Service Desk.

Процесс управления проблемами предназначен для минимизации негативного влияния инцидентов на бизнес и уменьшения количества инцидентов, за счет предотвращения возможных причин инцидентов. В данном контексте под проблемой понимают инцидент или группу инцидентов, имеющих общую неизвестную причину.

При реализации процесса должны выполняться следующие функции:

- анализ тенденций инцидентов;

- регистрация проблем;

- идентификация корневых причин инцидентов;

- отслеживание изменений проблем;

- выявление известных ошибок;

- управление известными ошибками;

- решение проблем;

- закрытие проблем.

Для управления качеством процесса необходима организация системы управления проблемами/известными ошибками, организация превентивных процедур поддержки, организация способов верификации известных ошибок, организация интерфейса поддержки поставщиком, разработка отчетов для управления, постоянное усовершенствование процесса.

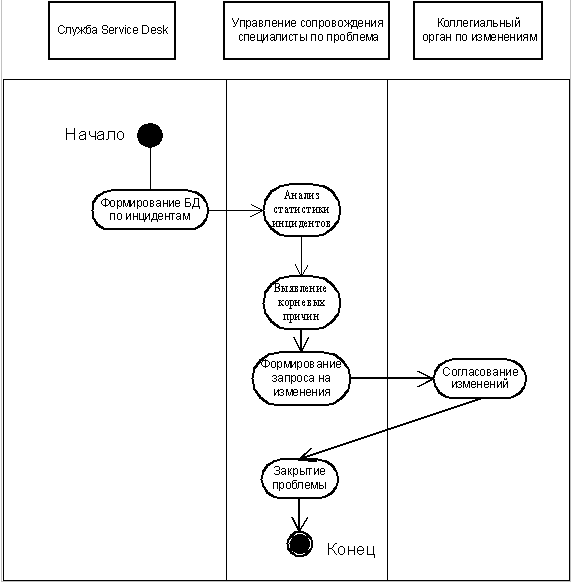

На рис. 2.2 приведена диаграмма активности для процесса Управление проблемами.

Рис. 2.2. Диаграмма активности процесса управления проблемами

Процесс управления конфигурациями предназначен для оказания помощи в управлении экономическими характеристиками ИТ-сервисов (комбинация требований клиентов, качества и затрат) за счет поддержания логической модели инфраструктуры ИТ и ИТ-сервисов, а также предоставление информации о них другим бизнес-процессам. Это реализуется путем идентификации, мониторинга, контроллинга и обеспечения информации о конфигурационных единицах (CI – Configuration Item) и их версиях. Конфигурационные единицы описывают системные компоненты с их конфигурационными атрибутами.

Процесс Управление конфигурациями отвечает за поддержание информации о взаимоотношениях между CI и за стандартизацию CI, мониторинг информации о статусе CI, их местоположении и всех изменениях CI. Информация о CI хранится в базе данных конфигурационных единиц (Configuration Management Data Base – CMDB). База данных управления конфигурациями представляет собой репозиторий метаданных, описывающий элементы конфигурации, их взаимосвязи и атрибуты. Элементы конфигурации представляют информационные компоненты, являющиеся объектами или субъектами процесса управления конфигурациями:

- материальными сущностями (серверная стойка, компьютер, маршрутизатор, модем, сегмент линии связи);

- системными или прикладными программными продуктами и компонентами;

- реализациями баз данных;

- файлами;

- потоками данных;

- нормативными или техническими документами;

- логическими или виртуальными сущностями (виртуальный сервер, серверный кластер, пул дисковой памяти, группа устройств).

Выбор классов и типов объектов конфигурации, их атрибутов, формируемых в CMDB, определяется разработчиком, в соответствии с требованиями предметной области. Атрибуты CI, как правило, отражают их специфические свойства и могут включать:

- идентификаторы;

- марки и названия моделей;

- серийные номера;

- сетевые адреса;

- технические характеристики;

- операционные характеристики.

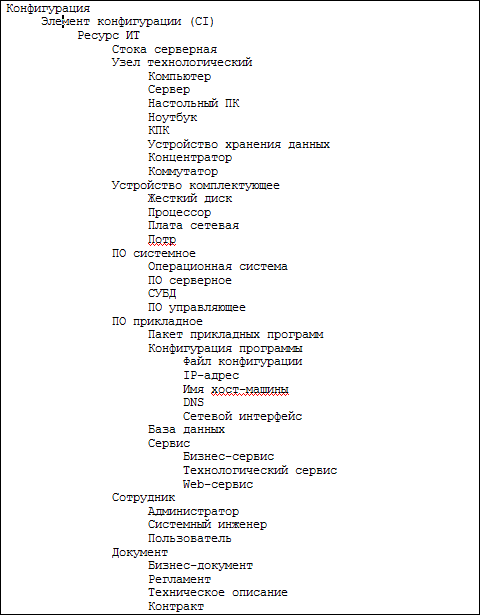

Взаимосвязи CI представляют отношения, которые существуют или могут возникнуть между двумя и более CI. Как правило, язык спецификации модели CMDB – XML. На рис. 2.3 приведен пример модели классификации конфигурации [7].

Рис. 2.3. Классификация элементов конфигурации

При реализации процесса управления конфигурациями должны выполняться следующие функции:

- планирование – определение стратегии, правил и целей для реализации процесса, определение инструментария и ресурсов, определение интерфейсов с другими процессами, проектами, поставщиками;

- идентификация – разработка модели данных для записи в базу конфигураций всех компонент инфраструктуры ИТ, отношений между ними, а также информации о владельцах этих компонент, их статусе и соответствующей документации.

При спецификации процесса важными понятиями являются:

- сфера охвата;

- глубина детализации;

- контроль;

- мониторинг статуса;

- верификация.

Сфера охвата (Scope) определяет, какая часть инфраструктуры будет находиться под контролем процесса. Например, можно охватывать только сервера и маршрутизаторы. Правильный выбор Сферы охвата очень важен на начальном этапе внедрения процесса Управление конфигурациями.

Глубина детализации (Level of Detail) – важный аспект, определяющий в дальнейшем отношения между CI. Отношения, как правило рассматриваются физические и логические.

Физические отношения:

- родители - дети;

- соединенная.

Логические отношения:

- копия;

- "использует", когда одна единица использует другую. Например, программа использует сервер.

Контроль процесса означает, что процесс контролирует все изменения, кем бы они не производились.

Мониторинг статуса предполагает отслеживание реального статуса CI, содержащихся в базе: В процессе жизненного цикла информационной системы статус CI может меняться от "заказано" до "исключено из конфигурации"

Верификация предполагает проверку того, насколько информация в базе конфигураций соответствует реальности.

При реализации процесса необходимо формировать отчеты руководству и другим процессам для осуществления их эффективного выполнения.

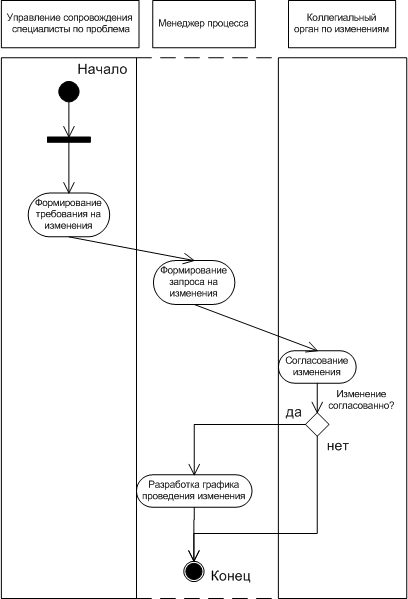

Процесс управления изменениями предназначен для обеспечения уверенности ИТ-менеджера в том, что все изменения необходимы, запланированы и согласованы. Данный процесс предполагает регистрацию всех существенных изменений в среде ИС предприятия, разрешает изменения, разрабатывает график работ по изменениям и организует взаимодействие ресурсов, всесторонне оценивает воздействие изменения на среду ИС и связанные с ним риски. Диаграмма активности процесса управления изменениями приведена на рис. 2.4.

Основная задача данного процесса - проведение только обоснованных изменений в ИТ-инфраструктуре и отсев непродуманных или потенциально рискованных изменений. Для этого каждое изменение конфигурации ИС организации в обязательном порядке оформляется запросом на изменение. Запрос на изменение проходит стандартную процедуру одобрения. В зависимости от масштаба изменения решение принимается на уровне менеджера процесса, комитета по оценке изменений в рамках службы ИС, правления организации.

Конечный результат процесса — набор изменений, согласованных между собой и с существующей конфигурацией информационной системы и не нарушающих функционирования уже существующих сервисов. Все изменения в обязательном порядке регистрируются процессом управления конфигурацией.

увеличить изображение

Рис. 2.4. Диаграмма активности процесса управления изменениями

Процесс управления изменениями выполняет следующие функции:

- обрабатывает запросы на изменения;

- оценивает последствия изменений;

- утверждает изменения;

- разрабатывает график проведения изменений, включая восстановление при сбое;

- устанавливает процедуру обработки запроса на изменение;

- устанавливает категории и приоритеты изменений;

- управляет проектами изменений;

- организует работу комитета по оценке изменений;

- осуществляет постоянное улучшение процесса.

Важную роль в процессе управления изменениями играет коллегиальный орган по согласованию изменений. Этот орган включает в себя ИТ-директора (председателя), представителей бизнес-подразделений (представителей от финансовой службы и основных направлений бизнеса) и сотрудников ИС-службы, отвечающих по мере необходимости за следующие роли: планирование сервисов, управление изменениями, управление уровнем сервиса, управление проблемами и др. Задача коллегиального органа - планирование возможных результатов и рисков при внесении изменений в ИТ-инфраструктуру. Изменение отвергается как в случае незначительных результатов, так и в случае значительных рисков. В остальных случаях изменение может быть принято.

На основании положительного решения по изменениям разрабатывается график будущих изменений - детальный календарный график одобренных изменений, согласованный с заказчиками изменений, а также рядом других процессов ITSM.

Таким образом, процессы управления изменениями и конфигурациями обеспечивают целостность и согласованность информационной системы предприятия. В процессе управления изменениями эта задача решается посредством процесса одобрения изменений, предусматривающего всесторонний контроль за изменениями со стороны сотрудников ИС-службы, а при значительных изменениях - и руководства предприятия в целом. Процесс управления конфигурациями регистрирует все изменения в ИТ-инфраструктуре организации и обеспечивает все остальные процессы данными об установленных позициях оборудования и программного обеспечения, включая данные о произведенных настройках.

Процесс управления релизами предназначен для обеспечения согласованности изменений, вносимых в ИТ-инфраструктуру предприятия. Под релизом понимается набор новых и/или измененных позиций конфигурации, которые тестируются и внедряются совместно.

Процесс управления релизами предполагает консолидацию, структурирование и оптимизацию всех изменений или обновлений, а также снижение риска при переводе сервиса на новый качественный уровень.

Процесс управления релизами состоит из трёх этапов:

- разработка;

- тестирование;

- распространение и внедрение.

Этап разработки не является обязательным для всех предприятий. Но для некоторых компаний, данный этап может являться одним из основополагающих, к ним могут относиться, например, компании по разработке программных средств.

Второй этап, этап тестирования, является важным для всех предприятий без исключения. На данном этапе необходимо определить критерии, по которым будет проводиться тестирование для каждого релиза, что позволяет определить степень готовности релиза к распространению и внедрению.

Если процесс Управления релизами подготавливает реализацию принятых изменений, то необходимо определить, какой процесс ответственен за их непосредственное внедрение. Руководствуясь материалами ITIL, можно сделать заключение, что в некоторых случаях, например, внедрение срочных или незначительных изменений, процесс Управления релизами осуществляет сам, на этапе внедрения. А в некоторых случаях, возможен вариант формирования целых проектов под управлением процесса управления проектами для внедрения комплексных и глобальных изменений, затрагивающих значительные ресурсы. В любом случае, это решается непосредственно в процессе внедрения самого процесса Управления релизами в каждой конкретной ситуации.

Процесс управления релизами выполняет следующие функции:

- планирование релиза;

- проектирование, разработка, тестирование и конфигурирование релиза;

- подписание релиза в развертывание;

- подготовка релиза и обучение пользователей;

- аудит оборудования и ПО до начала внедрения изменений и по завершении такового;

- размещение эталонных копий ПО в DSL;

- установка нового или усовершенствованного оборудования и ПО;

- постоянное улучшение процесса.

Для оценки качества деятельности процесса важно тщательно выбирать метрики.

По масштабу релизы подразделяются на три вида:

- большой релиз ПО и/или обновление оборудования - обычно содержит значительный объем новой функциональности, которая делает ранее сделанные исправления проблем частично или полностью избыточными. Также большой релиз обычно отменяет предшествующие малые релизы;

- малый релиз ПО и/или обновление оборудования - обычно содержит незначительные улучшения, часть из которых могли быть выполнены ранее как чрезвычайные релизы. Соответственно, эти изменения отменяются малым релизом;

- чрезвычайный релиз ПО и/или обновление оборудования - обычно содержит исправления некоторого числа известных ошибок.

По способу реализации релизы подразделяются также на три вида:

- при полном релизе все компоненты релиза разрабатываются, тестируются, распространяются и внедряются вместе. В результате увеличивается трудоемкость релиза, зато повышается вероятность того, что возможные проблемы будут обнаружены и устранены на этапе разработки и тестирования и не попадут в среду промышленной эксплуатации;

- дельта-релиз, или частичный релиз, включает в себя только новые или измененные позиции конфигурации. Например, если речь идет о программном релизе, дельта-релиз включает в себя только те модули, которые были созданы или изменены с момента прошлого релиза;

- пакетный релиз включает в себя несколько различных полных или частичных релизов, которые распространяются и внедряются совместно для снижения общего числа релизов, что облегчает работу пользователей. Сами релизы могут разрабатываться и тестироваться отдельно и быть объединенными в пакет лишь на заключительных этапах.

Особой сферой ответственности процесса управления релизами является библиотека эталонного ПО (Definitive Software Library - DSL). Все позиции DSL отражаются как записи CMDB. Эта библиотека - физическое хранилище протестированных и подготовленных к распространению копий разработанного и покупного ПО, лицензий на последнее, а также пользовательской и эксплуатационной документации. Информация о копиях ПО, хранящихся в DSL, ведется в базе данных позиций конфигурации. Наличие такой библиотеки играет важную роль в процессе управления релизами, особенно на этапе распространения и установки ПО.

0.2.3.2.3 Процессы предоставления ИТ-сервисов

Блок предоставления ИТ-сервисов в соответствии с ITIL включает следующие процессы:

- процесс управления уровнем сервиса;

- процесс управления мощностью;

- процесс управления доступностью;

- процесс управления непрерывностью;

- процесс управления финансами;

- процесс управления безопасностью.

Процесс управления уровнем сервиса (Service Level Management - SLM) определяет, согласовывает и контролирует параметры ИТ-сервиса, определенные с точки зрения бизнеса, а не с точки зрения ИТ. Ключевая роль менеджера процесса – осуществление баланса между требованиями бизнеса и возможностями ИТ.

На основе каталога ИТ-сервисов данный процесс разрабатывает, согласовывает и документирует соглашение об уровне сервиса (SLA – Service Level Agreement) между менеджментом ИС-службы и бизнес-пользователями.

Основная задача процесса управления уровнем сервиса - согласование специфицированных требований к составу и параметрам ИТ-сервисов, с одной стороны, и объема ресурсов, предоставляемых ИТ-службе, - с другой. В рамках этой работы также уточняются приоритеты сервисов и ресурсов. Результатом такого согласования является формальный документ - SLA. Соглашение об уровне сервиса необходимо периодически пересматривать, поскольку информационные системы предприятия подвержены изменениям, появляются необходимость в новых сервисах, модификации или отказе от уже существующих.

Данный процесс осуществляет следующие функции:

- оценивает требования пользователей к ИТ-сервисам, распределяет их по существующим сервисам и определяет потребности в специализированных сервисах;

- согласует и документирует SLA;

- организует контроль результативности каталога сервисов в целом и уровня отдельных сервисов;

- определяет приоритетность сервисов;

- осуществляет управление версиями SLA;

- готовит планы повышения качества сервиса, направленные на повышение качества существующих сервисов, или включения в SLA новых сервисов;

- обеспечивает соответствие соглашения об уровне внутренней поддержки службы ИС (Operation Level Agreement - OLA) и субординированных контрактов ИС-службы с поставщиками оборудования, ПО и услуг;

- осуществляет постоянное улучшение процесса.

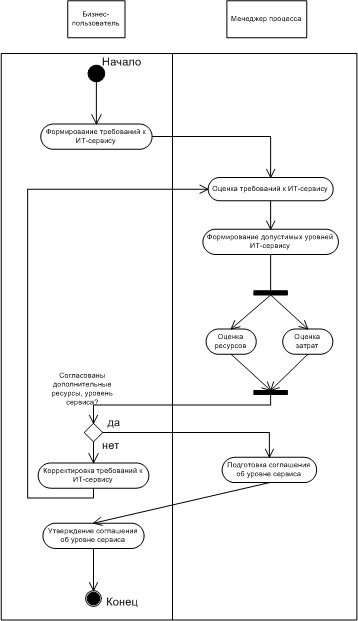

Диаграмма активности процесса управления уровнем сервиса приведена на рис. 2.5. Бизнес-пользователь формулирует требования к ИТ-услуге (установить поддержку электронной почты в режиме 24 x 7). Менеджер процесса управления уровнем сервиса совместно с менеджером процесса управления мощностями уточняет данные о дополнительной потребности в сотрудниках службы сопровождения. В рамках процесса управления затратами уточняется смета дополнительных расходов на такой сервис. Соответствующие данные передаются на рассмотрение бизнес-пользователей, при их согласии на выделение дополнительных ресурсов новый уровень сервиса и новые ресурсы фиксируются в соглашении об уровне сервиса.

увеличить изображение

Рис. 2.5. Диаграмма активности процесса управления уровнем сервиса

Если бизнес-пользователь не согласовывает требуемые ресурсы и затраты на ИТ-сервис, то необходимо провести пересмотр требований к ИТ-сервису.

Процесс управления мощностями (Capacity Management – CAP) предназначен для оптимизации использования ресурсов ИТ-инфраструктуры в соответствии с требованиями бизнеса к уровню обслуживания и тенденциями развития инфраструктуры. Четкое определение параметров предоставления услуг и их связи с элементами инфраструктуры, формализованные требования к готовности и бесперебойности предоставления услуг, прогнозирование развития в рамках управления мощностями – все это создает основу для корректного определения стоимости предоставления каждой услуги.

Основная задача этого процесса - обеспечение устойчивой работы ИТ-сервиса с требуемым уровнем производительности при максимально возможных объемах обрабатываемых данных, оговоренных в SLA, как в текущий момент, так и будущем.

Процесс управления мощностями должен обеспечивать оптимизацию расходов, времени приобретения и размещения ИТ-ресурсов с целью обеспечения выполнения условий SLA. Данный процесс предполагает управление ресурсами, производительностью, спросом на ИТ, моделирование, планирование мощностей, управление нагрузкой и определение необходимого объема технических средств для работы приложений.

Процесс управления мощностями выполняет следующие функции:

- инвентаризует ИТ-ресурсы;

- картографирует загрузку ИТ-сервисов и требования к ней, фиксирует результаты;

- ведет анализ проблем;

- дает рекомендации в отношении аутсорсинга (в области пропускной способности);

- анализирует производительность в условиях реальной загрузки;

- определяет систему планирования пропускной способности и измерения последней;

- осуществляет постоянное улучшение процесса.

Реализация процесса управления мощностями позволяет планировать использование ресурсов и ввод в эксплуатацию оптимальным способом благодаря следующим факторам:

- рациональное управление использованием ИТ-ресурсов и технологий с целью уменьшения стоимости предоставления ИТ-услуг и снижения рисков отказов;

- структурирование процесса ввода в эксплуатацию и перераспределения ИТ-ресурсов в соответствии с потребностями бизнеса;

- анализ зависимости требований к количеству и производительности ИТ-ресурсов от специфики и вариативности бизнес-цикла;

- повышение окупаемости инвестиций за счет оптимизации использования ИТ-ресурсов, своевременного согласования требований к производительности и возможностей ИТ-ресурсов, сокращения капитальных расходов на оборудование, повышения готовности систем и увеличения производительности конечных пользователей.

Процесс управление мощностями позволяет анализировать и прогнозировать развитие ИТ-инфраструктуры предприятия за счет следующего:

- формирования в централизованном хранилище данных о производительности ИТ-ресурсов для анализа тенденций, изменений потребностей и планирования инвестиций в ИТ-инфраструктуру;

- согласования достижимого качества предоставления ИТ-услуг с учетом возможностей ИТ-ресурсов;

- моделирования и планирования сценариев оптимизации ИТ-инфраструктуры для определения требований к производительности ИТ-ресурсов при изменениях и развитии бизнеса;

- централизации и автоматизации динамического перераспределения ИТ-мощностей;

- устранения избытка или нехватки ИТ-ресурсов;

- оценки возможностей виртуализации ИТ-ресурсов;

- динамического перераспределения аппаратных и программных ресурсов на основе оперативных или прогнозируемых потребностей в производительности ИТ-ресурсов для обеспечения необходимого уровня бизнес-услуг.

Процесс управления доступностью (Availability Management – AVM) контролирует способность службы ИС обеспечить экономически эффективный и устойчивый уровень доступности ИТ-сервисов, удовлетворяющий требованиям бизнеса.

Цель процесса управления доступностью состоит в том, чтобы оптимизировать способность ИТ-инфраструктуры, ИТ-сервисов и организаций внешних поставщиков поставлять оптимальный по стоимости уровень доступности, который позволит бизнесу удовлетворить свои бизнес цели. Эта цель достигается путём определения требований бизнеса по доступности и соответствия этих требований способностям ИТ-инфраструктуры и организаций внешних поставщиков услуг.

Под доступностью понимается способность ИТ-сервиса исполнять требуемую функцию в установленный момент или за установленный период времени. Доступность подкреплена надежностью и восстанавливаемостью ИТ-инфраструктуры и эффективностью работы организаций внешних поставщиков. Надежность ИТ-сервиса может быть точно определена как независимость от оперативного сбоя. Восстанавливаемость касается способности компонента ИТ-инфраструктуры содержаться или возвращаться к операционному состоянию.

Основная задача данного процесса - определение требований бизнеса к доступности и реализация этих требований в инфраструктуре ИТ и организации сопровождения. В тех случаях, когда требования бизнеса превышают возможности службы ИС, управление доступностью обеспечивает предоставление бизнесу возможных альтернатив и связанных с ними затрат.

Процесс управления доступностью осуществляет следующие функции:

- инвентаризация ресурсов ИТ;

- определение узких мест ИТ-сервисов с точки зрения доступности;

- анализ проблем;

- выработка рекомендаций в отношение аутсорсинга;

- анализ доступности ИТ-сервисов, в том числе при отказе оборудования, ПО, каналов связи и т.д.;

- регистрация проблем доступности, угрожающие невыполнением SLA и подготовка рекомендаций по их устранению;

- формирование системы планирования доступности и измерения последней;

- осуществление постоянного улучшения процесса.

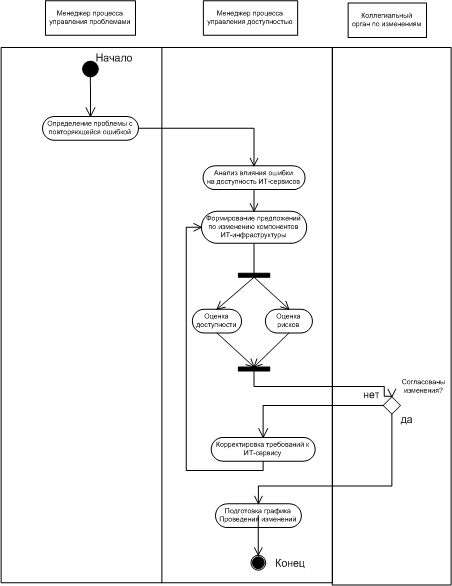

Возможный вариант диаграммы активности процесса управления доступностью приведен на рис. 2.6. На уровне процесса управления проблемами обнаружена известная ошибка. В рамках процесса управления доступностью сотрудник ИС-службы анализирует влияние компонентов ИТ- инфраструктуры на доступность различных сервисов и риск невыполнения SLA по этим сервисам при возникновении ошибки. На основе анализа подготавливаются предложения по изменениям ИТ-инфраструктуры. Если предложения принимаются, то подготавливается график проведения изменений.

Процесс управления непрерывностью предоставления ИТ-сервисов (IT Service Continuity Management – ITSCM) обеспечивает выполнение требований к устойчивости предоставляемых сервисов, в первую очередь необходимых для функционирования критичных бизнес-процессов.

увеличить изображение

Рис. 2.6. Диаграмма активности процесса управления доступностью

Под устойчивостью понимается способность ИС-службы и ИТ-инфраструктуры организации поддерживать сервисы в работоспособном состоянии в случае чрезвычайных ситуаций - пожара, наводнения, других стихийных бедствий и техногенных катастроф. В SLA должны быть зафиксированы требования к предоставлению сервисов в чрезвычайных ситуациях и ресурсам для их обеспечения. Соответствующие данные должны быть предоставлены процессом управления уровнем сервиса.

Цель процесса управления непрерывностью предоставления ИТ-услуг – поддержка непрерывности бизнеса в целом. Такая поддержка означает, что, во-первых, инфраструктура и ИТ-услуги, в том числе услуги по поддержке (служба Service Desk), должны быть восстановлены за заданный период времени после возникновения чрезвычайной ситуации. Во-вторых, на время восстановления предоставление ИТ-услуг должно поддерживаться на "аварийном" уровне, приемлемом для ведения бизнеса, то есть на уровне, минимально необходимом для функционирования бизнеса. Поскольку целью процесса является поддержка бизнеса, то сфера действия процесса должна определяться в первую очередь исходя из целей бизнеса.

Согласно ITIL процесс отвечает за решение следующих основных задач [8]:

- оценка воздействия нарушений в предоставлении ИТ-услуг при возникновении чрезвычайной ситуации;

- определение критичных для бизнеса ИТ-услуг, которые требуют дополнительных превентивных мер по обеспечению непрерывности их предоставления;

- определение периода, в течение которого предоставление ИТ-услуги должно быть восстановлено;

- определение общего подхода к восстановлению ИТ-услуги;

- разработку, тестирование и поддержку плана восстановления ИТ-услуги с достаточным уровнем детализации, который поможет пережить чрезвычайную ситуацию и восстановить нормальную работу за заданный промежуток времени.

Процесс управления финансами ИТ-службы (Financial Management) отслеживает фактические затраты в разрезе заказчиков, ИТ-сервисов и пользователей и на этой основе рассчитывает внутренние цены на услуги ИС-службы. Процесс взаимодействует с процессом управления уровнем сервиса для определения цен сервисов.

Основная цель процесса состоит в следующем:

- сформировать информацию о полных стоимостях предоставляемых ИТ-сервисов, с целью повышения производительности и эффективности работы ИТ-службы;

- упорядочить поведение клиентов, предоставляя им информацию о действительной стоимости ИТ-сервисов;

- обеспечить возврат затрат на предоставление ИТ-сервисов.

Основная задача процесса управления затратами - расчет издержек, связанных с ИТ-сервисами, цен сервисов для бизнес-пользователей и поиск путей снижения затрат.

Функциями данного процесса являются:

- прогноз затрат и выручки (последняя определяется на основании внутренних цен на услуги);

- разработка бюджета сервисов;

- анализ использования сервисов и связанных с этим издержек, поиск путей их снижения;

- калькулирование счета и выставление его бизнес-пользователям, получение платежей;

- расчет совокупной стоимости владения (ССВ) ИТ-сервисов;

- установление системы ценообразования и выставление счетов за услуги;

- установление системы управления затратами;

- установление механизма привлечения инвестиций;

- осуществление постоянного улучшения процесса.

Процесс управления финансами касается экономических вопросов предоставляемых ИТ-услуг. Например, данный процесс подготавливает информацию о расходах, возникших при предоставлении услуг. В результате при определении необходимых изменений ИТ-инфраструктуры возможен учет финансовых факторов (соотнесение расходов и доходов – цены и результата). Эта деятельность повышает информированность о расходах (где возникают издержки и какие) и может использоваться также при составлении бюджета. Управление финансами ИТ-службы описывает различные методы выставления счетов, включая определение цели выставления счетов за ИТ-услуги и определение ценообразования, а также аспекты бюджетирования.

Процесс управления безопасностью (Security Management) обеспечивает внедрение, контроль и техническую поддержку инфраструктуры безопасности, а также разработку и контроль соблюдения стандартов безопасности существующих, разрабатываемых и планируемых ИТ-сервисов. В ряде случаев он рассматривается вне рамок процессов предоставления ИТ-сервисов

Основная задача процесса управления безопасностью - планирование и мониторинг безопасности ИТ-сервисов.

Функции процесса управления безопасностью таковы:

- разработка корпоративной политики безопасности в части ИС, обеспечение необходимого уровня безопасности в этой области;

- анализ проблем безопасности и рисков в этой области;

- аудит безопасности и оценка инцидентов в этой области;

- установление процедур безопасности, включая защиту от вирусов;

- выбор систем и инструментов поддержания безопасности;

- постоянное улучшение процесса.

Таким образом, блок процессов поддержки ИТ-сервисов обеспечивает разработку новых ИТ-сервисов при обеспечении целостности и согласованности ИТ-инфраструктуры предприятия. ИТ-инфраструктура как целое оптимизируется по пропускной способности и затратам при заданном уровне производительности и устойчивости ИТ-сервисов. Вновь разработанные ИТ-сервисы передаются на одобрение в процесс управления изменениями и в случае одобрения предложений передаются в блок процессов разработки и внедрения сервисов.

В терминах функций ИС-службы блок процессов поддержки ИТ-сервисов является ядром выполнения функции планирования и организации работ, с одной стороны, и мониторинга - с другой. В функции планирования реализуются задачи планирования основного объекта управления - ИТ-сервисов. В функции координации работ процессы данного блока обеспечивают согласование потребностей бизнес-подразделений, возможностей информационных систем и стоимости сервиса для бизнес-подразделения. Результатом такого согласования становится спецификация ИТ-сервиса. В области мониторинга данные роли обеспечивают контроль процессов ИС-службы с точки зрения основных инженерных областей - безопасности, устойчивости и пропускной способности.

0.2.4.2.4 Соглашение об уровне сервиса

Основным документом, регламентирующим взаимоотношения ИС-службы и бизнес-подразделений предприятия, является соглашение об уровне сервиса (Service Level Agreement – SLA). В данном документе дается качественное и количественное описание ИТ-сервисов, как с точки зрения службы ИС, так и с точки зрения бизнес-подразделений.

Соглашение об уровне сервиса определяет взаимные ответственности поставщика ИТ-сервиса и пользователей этого сервиса.

Типовая модель SLA должна включать следующие разделы:

- определение предоставляемого сервиса, стороны, вовлеченные в соглашение, и сроки действия соглашения;

- доступность ИТ-сервиса;

- число и размещение пользователей и/или оборудования, использующих данный ИТ-сервис;

- описание процедуры отчетов о проблемах;

- описание процедуры запросов на изменение.

Спецификации целевых уровней качества сервиса, включая:

- средняя доступность, выраженная как среднее число сбоев на период предоставления сервиса;

- минимальная доступность для каждого пользователя;

- среднее время отклика сервиса;

- максимальное время отклика для каждого пользователя;

- средняя пропускная способность;

- описания расчета приведенных выше метрик и частоты отчетов;

- описание платежей, связанных с сервисом;

- ответственности клиентов при использовании сервиса (подготовка, поддержка соответствующих конфигураций оборудования, программного обеспечения или изменения только в соответствии с процедурой изменения);

- процедура разрешения споров, связанных с предоставлением сервиса.

Существенной частью SLA является каталог сервисов. Каталог ИТ-сервисов представляет собой документ, в котором сформулированы все ИТ-сервисы, предоставляемые пользователям, при необходимости указывается цена услуги, общий порядок обращения за услугой. Каталог включает информацию описательную и операционную.

Как правило, в описывающей части содержится следующая информация:

- имя сервиса;

- ссылки на связанные сервисы;

- описание сервисов, функций, границ предоставления сервисов, профилей пользователей;

- поддерживаемые платформы или инфраструктуры;

- характеристики доступности, производительности;

- процедуры поддержки;

- метрики;

- процедуры мониторинга.

В операционной части приводят:

- имя владелеца сервиса;

- профиль клиента;

- зависимости от других сервисов;

- модель Operations Level Agreement (OLA);

- детальная информация о технической инфраструктуре, необходимой для обеспечения сервиса;

- единицы инфраструктуры, рассматриваемые как активы;

- план поддержания целостности, улучшения качества сервисов, развития возможностей;

- результаты аудита;

- информация о ценах.

SLA позволяет установить формализованные критерии оценки результатов деятельности ИС-службы, установить единообразные и обязательные для всех участников процесса процедуры оценки результатов деятельности ИС-службы.

Сервисный подход к управления ИС-службой требует определенной зрелости как для самой ИС-службы, так и для бизнес-заказчиков. При этом следует учитывать ряд факторов:

- требуется определенный уровень развития управления процессами и сервисами ИТ-службы предприятия, который предполагает, что процессы и ИТ-сервисы являются измеримы;

- бизнес должен быть готов воспринимать некоторые "стандартные услуги" ИТ-службы как набор управляемых сервисов, выдвигать адекватные требования к уровню качества их предоставления, участвовать в повышении их качества;

- обеспечение прозрачности ценообразования ИТ-сервисов, при которой ИТ-служба должна обосновывать формирование цены ИТ-сервиса и возможные пути её снижения;

- наличие исключительных ситуаций, которые трудно предусмотреть заранее, процедуры выхода из них;

- процессы, люди, взгляды подвержены изменениям. SLA, как и бизнес, должен адекватно изменяться при изменении внутренних и внешних факторов.

Следует отметить, что модель ITSM может применяться для предприятий с ИТ-службами различного размера: от 1 – 5 сотрудников до нескольких десятков сотрудников.

Для малых предприятий ролевой подход, принятый в ITSM, допускает совмещение одним и тем же сотрудником сколь угодно большого количества ролей в пределах его возможностей и компетенции. В предельном случае модель ITSM может использовать ИС-служба, состоящая из одного человека. Инструментальные программные средства, которые используются для управления ИТ-инфраструктурой, могут варьироваться в широких пределах: от офисных пакетов, в простейшем случае, до специализированных инструментальных средств при большом размере ИС-службы.

В данной теме были рассмотрены методологические основы управления ИТ-инфраструктурой предприятия, базирующиеся на библиотеке передового опыта ITIL и модели ITSM. Для оперативных и стратегических процессов ИТ-службы проанализированы задачи и предложены диаграммы активности. Рассмотрена роль соглашения об уровне сервиса для ИТ-службы предприятия.

0.2.5.2.5 Вопросы для самопроверки

- Как характеризуется роль ИС-службы в современном бизнесе?

- Чем модель ITSM отличается от традиционного функционального подхода к организации ИТ-службы?

- Перечислите особенности проекта ITIL?

- Какие разделы управления ИТ-сервисами описаны в текущей версии библиотеки ITIL?

- Какие направления управления ИТ-услугами описаны в проекте ITIL Refresh?

- Какие процессы включены в блок поддержки ИТ-сервисов?

- Какие процессы включены в блок предоставления ИТ-сервисов?

- Поясните назначение процесса управления инцидентами.

- Поясните понятие "инцидент".

- Приведите основные функции процесса управления инцидентами.

- Поясните назначение процесса управления проблемами.

- Поясните понятие "проблема".

- Приведите основные функции процесса управления проблемами.

- Поясните назначение процесса управления конфигурациями.

- Поясните понятие "конфигурационная единица".

- Для чего используется база данных конфигурационных единиц– CMDB?